2003渗透系统,技术原理与应用实践

时间:2024-10-24 来源:网络 人气:

深入解析2003渗透系统:技术原理与应用实践

随着网络安全威胁的日益严峻,渗透测试作为一种评估网络安全性的技术手段,越来越受到重视。本文将深入解析2003渗透系统的技术原理,并探讨其在实际应用中的实践方法。

一、2003渗透系统的概述

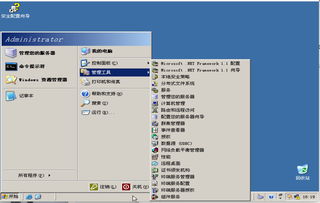

2003渗透系统,顾名思义,是一种针对Windows Server 2003操作系统的渗透测试工具。该系统基于Kali Linux操作系统,集成了多种渗透测试工具,如Nmap、Metasploit、Hydra等,能够帮助渗透测试人员快速发现目标系统的安全漏洞。

二、2003渗透系统的技术原理

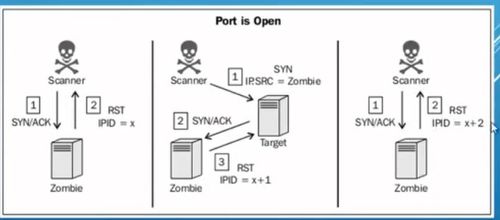

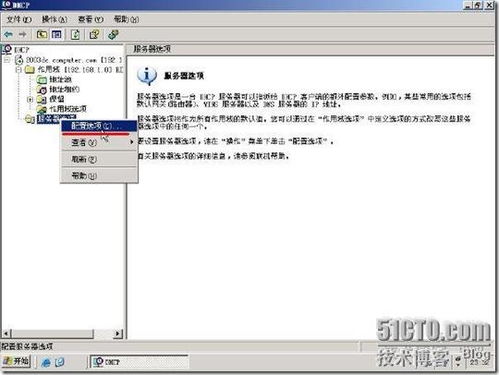

1. 网络扫描:2003渗透系统首先通过Nmap工具对目标系统进行网络扫描,以获取目标系统的开放端口、操作系统类型等信息。

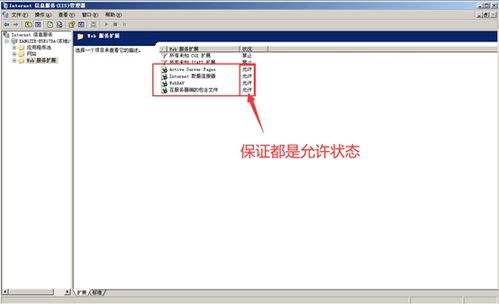

2. 漏洞检测:根据扫描结果,系统会利用Metasploit等工具对目标系统进行漏洞检测,以发现潜在的安全漏洞。

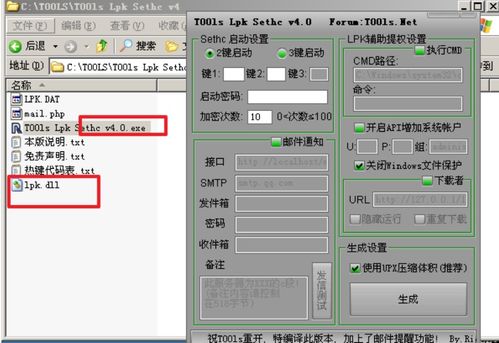

3. 暴力破解:针对发现的弱密码,系统会使用Hydra等工具进行暴力破解,以获取目标系统的登录权限。

4. 漏洞利用:在获取目标系统登录权限后,渗透测试人员会利用Metasploit等工具对目标系统进行漏洞利用,以进一步获取更高的系统权限。

三、2003渗透系统的应用实践

1. 信息收集:在渗透测试过程中,首先需要对目标系统进行信息收集,包括目标系统的IP地址、开放端口、操作系统类型等。这可以通过Nmap工具实现。

2. 漏洞检测:在信息收集完成后,利用Metasploit等工具对目标系统进行漏洞检测,以发现潜在的安全漏洞。

3. 暴力破解:针对发现的弱密码,使用Hydra等工具进行暴力破解,以获取目标系统的登录权限。

4. 漏洞利用:在获取目标系统登录权限后,利用Metasploit等工具对目标系统进行漏洞利用,以进一步获取更高的系统权限。

5. 后渗透测试:在获取目标系统高权限后,进行后渗透测试,以评估目标系统的安全风险。

四、2003渗透系统的优势与局限性

1. 优势:

(1)功能强大:2003渗透系统集成了多种渗透测试工具,能够满足渗透测试人员的需求。

(2)操作简便:系统界面友好,易于上手。

(3)自动化程度高:系统可以自动完成信息收集、漏洞检测、暴力破解等操作,提高渗透测试效率。

2. 局限性:

(1)适用范围有限:2003渗透系统主要针对Windows Server 2003操作系统,对于其他操作系统可能效果不佳。

(2)法律法规限制:渗透测试需要遵守相关法律法规,未经授权的渗透测试可能面临法律责任。

2003渗透系统作为一种实用的渗透测试工具,在网络安全领域具有广泛的应用前景。了解其技术原理和应用实践,有助于渗透测试人员更好地开展网络安全工作,提高网络安全防护水平。

相关推荐

教程资讯

教程资讯排行