centos系统安全,全方位提升服务器安全性

时间:2024-11-09 来源:网络 人气:

CentOS系统安全配置指南:全方位提升服务器安全性

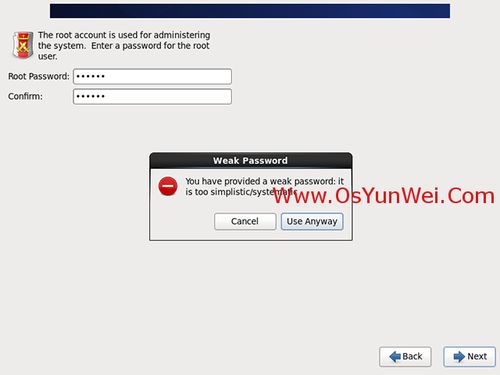

一、账户安全及权限管理

禁用root以外的超级用户:通过查看口令文件(/etc/passwd)中的用户ID,确保只有root用户拥有超级用户权限。

删除不必要的默认账号和组:删除如adm、lp、sync、shutdown、halt、mail、operator、games、ftp等默认账号,以及相应的组。

设置口令策略:提高密码复杂度,要求密码长度、大小写字母、数字和特殊字符的组合。

口令文件加锁:使用命令“chattr +i /etc/shadow”对口令文件进行加锁,防止被修改。

自动注销设置:设置用户在一段时间内无操作后自动注销,减少未授权访问风险。

限制su命令使用:只允许特定用户切换至root权限,减少root权限滥用风险。

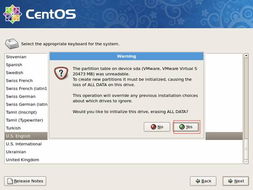

二、系统安全配置

禁用CtrlAltDelete重启功能:防止恶意用户通过组合键重启服务器。

开机启动服务文件夹权限设置:确保开机启动服务文件夹的权限正确,防止恶意程序启动。

限制网络访问:设置防火墙规则,只允许必要的端口访问,减少攻击面。

防止IP欺骗和DoS攻击:配置IP转发、MAC地址绑定等策略,防止IP欺骗和DoS攻击。

调整SYN攻击的防护措施:调整系统参数,如tcp_max_syn_backlog、tcp_syncookies等,提高对SYN攻击的防护能力。

三、日志管理

设置日志保存时间:调整日志保存时间,确保关键日志信息不被删除。

开启关键文件审计:启动auditd服务,并设置审计规则,记录特定文件和目录的访问操作。

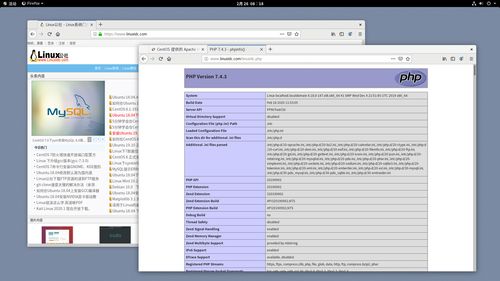

四、定期更新和漏洞修复

安装安全软件:安装安全软件,如ClamAV、ClamTk等,实时检测和清除病毒。

定期更新系统:通过yum或zypper等工具,定期更新系统软件包,修复已知漏洞。

关注安全动态:关注安全动态,及时了解最新的安全漏洞和防护措施。

CentOS系统安全配置是一个复杂而细致的过程,需要综合考虑多个方面。通过以上建议,您可以全面提升CentOS系统的安全性,为您的业务提供可靠保障。

相关推荐

教程资讯

教程资讯排行