易语言防破解模块,易语言程序防破解

时间:2024-09-12 来源:网络 人气:

易语言防破解模块目录

易语言防破解模块

防止深入解析易解读语言的模块:技术,策略和实践

随着简单语言在软件开发领域的广泛应用,如何不被破解简单语言程序成为开发者关注的焦点。本文将深入探讨防止语言解密模块的技术原理、实现策略以及在实际应用中的注意事项。

标签:易语言,防解读,技术原理

一、易防破解语言模块技术原理

语言防解密模块主要通过以下技术手段保护程序。

代码混乱:打乱代码的结构,使破解者难以理解程序逻辑。

数据加密:对重要数据进行加密,防止解密者获取敏感信息。

动态检测:实时检测程序运行环境,一旦发现异常行为,立即采取措施阻止破解。

模块化设计:将程序功能模块化,降低破解难度。

标签:代码混乱,数据加密,动态检测,模块化设计。

二、防易解读语言模块的实施策略

为了提高语言易解读模块的效果,开发人员可以采取以下措施。

选择合适的算法。使用AES和RSA等算法,确保数据的安全。

合理设计程序结构:避免过度依赖单个模块,提高程序的稳健性。

定期更新防破解模块:针对新的破解手段,及时更新防破解模块,提高防护能力。

结合其他安全措施:硬件加密狗、网络验证等,形成多层次安全防护体系。

标记:加密算法,程序结构,更新策略,安全措施。

三、易防解读语言模块的实际应用

下面举几个防止语言解读模块的实用例子。

游戏开发:通过防破模块,保护游戏程序不被破解,防止盗版。

企业软件:保护企业软件不被非法复制和发布,确保企业利益。

教学软件:防止学生不正当使用软件,保护教学资源的合理利用。

标签:游戏开发,企业软件,教育软件

四、注意事项

在使用简单的语言解读模块时,开发者需要注意以下几点:

避免过度依赖防破解模块:防破解模块不是万能的,也不能完全依赖程序安全。

合理设置权限:在程序运行过程中,确保重要数据不被非法访问。

关注用户反馈:及时了解用户在使用中遇到的问题,不断优化避免破解模块。

标签:依赖、权限设置和用户反馈。

五、总结。

易语言防堵模块在程序安全方面起着重要作用。通过深入理解其技术原理、实施策略和实际应用,开发人员可以更好地利用防解密模块,提高语言简单程序的安全性。防破解并非一劳永逸,开发人员需要更新和优化防破解模块,以应对越来越复杂的破解手段。

标签:防破,安全性。

易语言程序防破解

3深入探讨防止易语言程序解读的策略

随着软件技术的不断发展,软件?崩溃现象也越来越严重。对于使用简单语言的开发者来说,如何保护自己的程序不受黑客攻击是一大课题。本文深入探讨了防止简单语言程序被破解的策略,以帮助开发者提高软件的安全性。

3标签:方便语言,程序安全,防解密

3一、解读易懂语言程序的常见手段

在讨论破解对策之前,让我们先来看看让语言程序更容易破解的常用方法。常见的破解有反编译、shell - up、脱壳、修改源代码等。理解了这些方法,就能更准确地制定防止破解的战略。

3标签:解密手段,反编译,加壳,脱壳

3二、容易解读语言程序策略

以下是一些简单程序的有效破解方法,帮助开发者保护他们的软件。

31加密算法的应用。

简单的语言程序可以使用AES和RSA等加密算法对重要数据进行加密。即使解密者得到了源代码,也无法直接读取关键数据。

标记:密码算法AES, RSA

3 2。添加壳子。

shell - up技术可以将文件封装成压缩文件,提高了解密的难度。追加案例的工具有UPX、VMP等。在易语言中,你可以用这些工具来shell程序。

标签:加壳技术,UPX, VMP

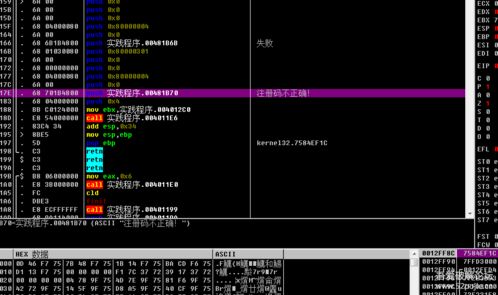

33。花指令的使用

“花指令”是打乱程序执行顺序,提高破解难度的特殊指令。用简单的语言来说,你可以使用花指令来保护关键代码。

3标签:花命令,关键代码。

34.选择登录方法。

选择合适的登录方法,可以防止登录被破解。常见的注册方法有硬件代码注册、狗加密、网络认证等。在易语言中,我们可以根据实际情况选择合适的注册方式。

3标签:注册方法,硬件代码注册,密码狗,网络验证

35.程序验证和暗桩。

运行过程中设置多个验证点,可以实时监控程序。一旦发现破解,程序就会自动退出,或者运行其他操作。你也可以在程序中设置暗桩来检测破解。

3标签:程序验证,暗桩,实时监控

3 6。防止动态调试工具的崩溃。

动态调试工具,例如OllyDbg,可以帮助破解者分析程序的运行过程。为了防止这种工具的破解,我们可以在简单的语言程序中添加检测代码,一旦检测到动态调试工具,程序就会立即结束。

标签:动态调试工具,OllyDbg,检测代码

37.网络验证

网络验证是一种云端防破解技术。通过将程序部署到云上,用户在在线运行时必须连接到云上进行验证。即使解密者得到了源代码,也无法在本地运行程序。

3标签:网络验证,防云,防黑客

3 3,总结。

简单的语言程序的解读是一个复杂的过程,需要开发者综合考虑各种复杂的因素。根据以上的对策,可以提高简单的语言程序的安全性。在实际的开发过程中,开发者需要根据自己的需要灵活运用这些策略来保护自己的软件不受黑客的威胁。

3标签:方便语言,程序安全,防解密

易语言防破解教程

简单语言防破解教程:全方位保护您的程序安全3一、导入

易学语言作为一种简单易学的编程语言,深受广大编程爱好者的喜爱。随着简单语言程序的普及,破解问题也越来越严重。这篇文章提供了一系列防止黑客的技巧,以保护你的程序不受黑客攻击。

3二、打乱Ascii字符串,防止OD跟踪。

在简单的语言程序中,打乱Ascii字符串可以让动态调试工具(如OllyDbg)无法辨别明文字符串,从而防止追踪。

pytho示例代码def scramble_ascii(iput_str): scramble_str =

易语言防破解写法

3防止深度研究容易的语言解读方法:保护您的程序安全

随着易语言在软件开发领域的广泛应用,如何让自己的程序不被攻破成为开发者关注的焦点。本文将深入探讨如何防止简单语言的解读,以帮助开发者提高程序的安全性。

3标签:语言简单,防解读,安全防护

一、易懂的语言解读原理。

在思考防止解读的方法之前,让我们先来看看让语言解读变得容易的机制。易语言是面向中文的编程语言,源代码以文本形式存在,用反编译工具容易解析。因此,破解者可以使用反编译工具来获得程序的源代码,并对程序进行修改和解读。

3标签:简单语言,破解原理,反编译

3二、防简单语言解读写法之花指令

花命令是在简单的语言中经常使用的防止解读手段。插入花命令可以提高反编译工具分析的难度,降低破解的成功率。下面是一个简单的花的命令例子。

```e'花命令示例a:=1b:=2c:=a+b```在这个示例中,`a:=1`和`b:=2`这两行代码看起来并没有实际作用,但是为了增加反编译的难度插入了花命令。

3标签:简单的语言,花的指令,难度的反编译

3三、便于语言表达,防止破壳而出

shell - up是将程序压缩成加密形式的技术,可以防止反编译工具的解析。以下是一个简单的例子。

```e'是加案例案例文件路径:

相关推荐

教程资讯

教程资讯排行