安卓系统应用漏洞,风险与防护策略全解析

时间:2024-12-25 来源:网络 人气:

你知道吗?在我们每天离不开的安卓手机里,竟然隐藏着不少漏洞,就像一颗颗定时炸弹,随时可能引爆。今天,就让我带你来揭秘这些安卓系统应用漏洞,让你对它们有个清晰的认识,以后在使用手机时也能更加小心谨慎。

一、组件安全漏洞:手机里的“定时炸弹”

安卓系统由多个组件组成,这些组件就像手机里的“心脏”,一旦出现问题,后果不堪设想。常见的组件漏洞有:

1. Activity组件漏洞:这个组件负责显示用户界面,如果它出了问题,其他应用可能会利用这个漏洞导致应用崩溃,甚至进行钓鱼欺骗。

2. Service组件漏洞:Service组件负责在后台执行长时间运行的操作,如果它出现问题,同样可能导致应用崩溃或被其他应用利用。

3. BroadcastReceiver组件漏洞:BroadcastReceiver用于接收和处理来自系统的广播消息,如果它存在漏洞,恶意程序可能会利用这些漏洞导致用户信息泄露。

4. ContentProvider组件漏洞:ContentProvider是数据共享组件,如果它存在漏洞,攻击者可能会绕过权限限制,访问或修改敏感数据。

二、数据安全漏洞:你的隐私,我来守护

数据安全漏洞指的是会导致应用内敏感数据泄露的漏洞。这类漏洞通常分为以下几类:

1. 数据存储漏洞:如果应用将敏感数据存储在全局可读的文件中,那么这些数据可能会被其他应用读取,导致信息泄露。

2. 数据加密漏洞:如果应用对敏感数据的加密措施不足,那么攻击者可能会通过破解加密算法来获取敏感数据。

3. 数据传输漏洞:如果应用在传输敏感数据时未进行加密或加密措施不足,那么攻击者可能会通过拦截传输的数据来获取敏感信息。

4. 日志信息漏洞:应用在运行期间可能会打印用户的敏感信息到日志中,如果这些信息被存储在操作系统中且未得到妥善保护,那么其他应用可能会非法读取这些日志信息。

三、源文件安全漏洞:手机里的“秘密花园”

安卓的APK文件是一种压缩文件,解压后可以获得包括DEX文件、SO文件、xml文件等各种类型的文件。如果对这些文件保护不足,则可能导致应用易被攻击。常见的源文件安全漏洞包括:

1. Manifest文件漏洞:如果Manifest文件未进行妥善保护,攻击者可能会通过修改该文件来篡改应用的权限或组件信息。

2. DEX文件保护不足:DEX文件是Android应用中的可执行文件,如果DEX文件保护不足,攻击者可能会通过修改DEX文件来篡改应用的行为。

四、Rust语言:安卓系统漏洞的“克星”

谷歌安卓团队自2019年开始转向Rust,并预计到2024年相关举措会取得更多成果。据了解,在2019年时,内存安全问题占安卓漏洞比例的76%,而现在这一数字已经下降到24%,远超行业标准的70%。这主要得益于使用Rust等内存安全语言能够显著降低漏洞出现的可能性。

Rust语言是一种系统编程语言,它通过内存安全机制,可以有效避免内存泄漏、缓冲区溢出等安全问题。对于开发者而言,学习并采用Rust等内存安全语言来编写代码是一个明智的选择。

五、高通骁龙漏洞:你的手机,我来守护

近日,高通公司发布了一份文档,揭露了一个影响众多搭载骁龙芯片的Android智能手机的漏洞。这个漏洞被命名为“零日漏洞”,意味着在发布安全补丁之前,该漏洞已被发现并遭利用。

该漏洞的正式编号为CVE-2024-43047,它存在于高通芯片组的某个特定组件中。由于部分用户尚未更新手机,高通并未透露漏洞的具体细节。这个漏洞足以让黑客控制用户的手机,包括窃取个人信息、监视用户活动,甚至安装恶意软件。

高通在发现漏洞后,迅速推出了安全更新以修复漏洞。补丁已提供给手机厂商,并由他们推送给消费者,这是正常的系统工作流程。

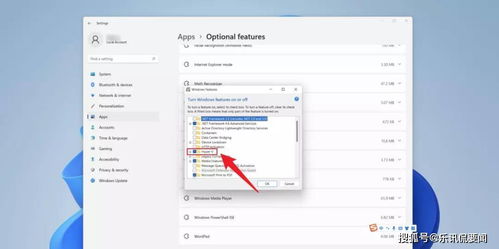

为了保护你的手机安全,请确保你的软件为最新版本。进入设置”>关于”>软件更新”,检查并安装最新版本,无论你的手机是否受影响。此外,请使用强密码,避免安装非官方应用商店中的应用,并警惕网络钓鱼攻击。

安卓系统应用漏洞无处不在,但只要我们提高警惕,学会防范,就能让这些“定时炸弹”远离我们的生活。让我们一起守护我们的手机安全,享受科技带来的便捷吧!

相关推荐

教程资讯

教程资讯排行